Tarina Richard Clarke spins on kaikki jäännös postmodernin geopoliittisen trillerin. Tarinaan liittyy kummitusmainen verkkomato, joka on luotu hyökkäämään roistovaltion ydinsentrifugien kimppuun - joka sitten pakenee kohdemaasta ja replikoituu tuhansiin tietokoneisiin ympäri maailmaa. Se voi olla varmasti omasi juuri nyt. Haitallisesti passiivinen ... tai odottaa lisätilauksia.

Asiaan liittyvä sisältö

- Riskit ja arvoitukset

Upea tarina, eikö niin? Itse asiassa maailman muuttuva ”aseistettu haittaohjelma” -tietokone-mato, nimeltään Stuxnet, on todella todellinen. Se näyttää käynnistyneen vuoden 2009 puolivälissä, aiheuttanut loistavia vahinkoja Iranin ydinohjelmalle vuonna 2010 ja levinnyt sitten tietokoneisiin ympäri maailmaa. Stuxnet on ehkä välttänyt ydinaseiden hajoamisen vähentämällä Israelin näkemystä välittömän hyökkäyksen tarpeesta Iraniin. Ja silti se saattaa päätyä alkamaan joskus pian, jos sen kopioita manipuloidaan vahingollisesti. Ja tarinan ytimessä on mysteeri: Kuka teki ja julkaisi Stuxnetin?

Richard Clarke kertoo tietävänsä vastauksen.

Clarke, joka palveli kolmea presidenttiä terrorismin torjunnan tsaarina, ylläpitää nyt kyberturvallisuusneuvontapalvelua nimeltään Good Harbor, joka sijaitsee yhdessä niistä anonyymeistä toimistotorneista Arlingtonissa, Virginiassa, jotka kolmiotavat Pentagonia ja Kapitoliaalia useammalla kuin yhdellä. Olin tullut puhumaan hänelle siitä, mitä on tehty sen kiireellisen hälytyksen jälkeen, jonka hän kuuli äskettäisessä kirjassaan Kybersota . Kirjan keskeinen argumentti on, että vaikka Yhdysvallat on kehittänyt kykynsä harjoittaa loukkaavaa kybersotaa, meillä ei käytännössä ole mitään puolustusta kyberhyökkäyksiä vastaan, jotka hänen mukaansa kohdistuvat meihin nyt ja ovat tulevaisuudessa.

Richard Clarken varoitukset saattavat kuulostaa liian dramaattisilta, kunnes muistat, että hän oli mies, syyskuussa 2001, joka yritti saada Valkoisen talon toimimaan varoituksillaan, että Al Qaida valmistelee mahtavaa hyökkäystä Yhdysvaltojen maaperään.

Clarke toimitti myöhemmin kuuluisan anteeksipyynnön amerikkalaisille todistaessaan syyskuun 11. päivän komissiolle: "Hallituksenne epäonnistui."

Clarke haluaa nyt varoittaa meitä kiireellisesti, että meillä on jälleen epäonnistumisia ja että heidät jätetään puolustamattomiksi kyberhyökkäyksiltä, jotka voisivat heikentää kansakuntiemme koko sähköistä infrastruktuuria, mukaan lukien sähköverkko, pankki ja televiestintä, ja jopa sotilaallista komentojärjestelmäämme.

”Elämmekö kansakuntana kieltäytymästä vaaroistamme, joissa olemme?” Kysyin Clarkeltä istuessamme kokouspöydän ääressä hänen toimistossa.

”Luulen, että elämme vastaamattomuuden maailmassa. Mistä tiedät, että ongelmassa on, mutta et tee mitään. Jos se on kieltämistä, niin se on kieltämistä. ”

Kun Clarke seisoi ikkunan vieressä, joka lisäsi kahvikupseleita Nespresso-koneeseen, minua muistutettiin yhden kaikkien aikojen suuren vakoilufilmin, Hautajaisten, avaamisesta Berliinissä, jossa Michael Caine hiljaa, tarkalleen, jauhaa ja panee aamukahvinsa. . Huipputekninen java näyttää menevän työn mukana.

Mutta se, että Clarke oli vakooja, ei tee hänelle oikeudenmukaisuutta. Hän oli meta-vakooja, pääväestön vastatoiminta, terrorismin torjunta-harrastaja, keskusolmu, jossa kaikkein salaisimmat, varastetut, turvallisuuteen salatut tietomäärät, jotka olivat keränneet triljoonan dollarin ihmisen, elektronisen ja satelliittitietoverkon kautta, lopulta lähentyivät. Clarke on luultavasti saanut aikaan niin paljon "erittäin salaisia" vakoilutietoja kuin kukaan Langleyssa, NSA: ssa tai Valkoisessa talossa. Joten olin kiinnostunut, kun hän päätti puhua minulle Stuxnetin salaisuuksista.

"Kirjasi maalaama kuva", sanoin Clarkelle, "on Yhdysvalloista täysin alttiita kyberhyökkäykselle. Mutta ei todellakaan ole puolustusta, onko olemassa? ”On miljardeja portaaleja, ansaan tapahtuvia ovia, ” hyväksikäyttöön ”, kuten kyberturvallisuuskaverit kutsuvat heitä, valmiita hakkerointiin.

"Täällä ei ole tänään", hän suostuu. Mikä pahempaa, hän jatkaa, katastrofaalisia seurauksia voi johtua siitä, että kyberrikostamme käytetään ilman tietoverkkoa: isku, kosto mielikuvituksemme ulkopuolelle.

"Yhdysvaltain hallitus on mukana vakoilussa muita hallituksia vastaan", hän sanoo tasaisesti. ”On kuitenkin suuri ero Yhdysvaltojen hallituksen ja Kiinan kiberuhtelun välillä. Yhdysvaltain hallitus ei tunkeudu tiensä Airbusiin ja luovuttaa Airbusille salaisuudet Boeingille [monet uskovat, että kiinalaiset hakkerit antoivat Boeingin salaisuuksia Airbusille]. Emme ole hakkeroitamme Huawein kaltaista kiinalaista tietokoneyritystä ja tarjoamme Huawei-tekniikan salaisuuksia heidän amerikkalaiselle kilpailijalleen Ciscolle. [Hän uskoo, että myös Microsoft oli kiinalaisen tietoverkkopelin uhri.] Emme tee sitä. ”

"Mitä teemme sitten?"

”Me hakkeroimme tapaamme ulkomaisiin hallituksiin ja keräämme tietoja heidän verkkoistaan. Samaa tietoa CIA-agentti yritti ostaa vanhasta päivästä. "

"Joten puhut diplomaattisista asioista?"

"Diplomaattisia, sotilaallisia tavaroita, mutta ei kaupallisia kilpailijoita."

Kun Clarke jatkoi, hän paljasti uskomuksen, että olemme tekemisissä aivan erilaisen, erittäin dramaattisesti uuden tavan kanssa käyttää kyberrikoksemme kykyämme - tarinan legendaarisesta verkkomatoista, Stuxnetistä.

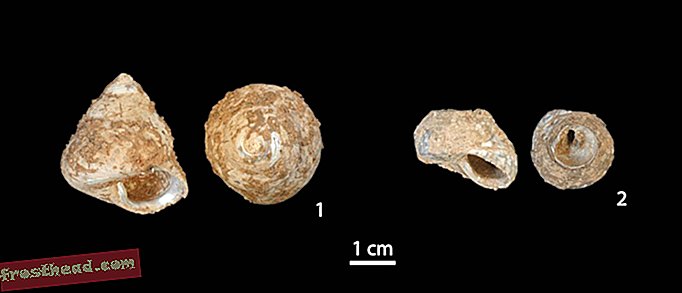

Stuxnet on digitaalinen haamu, lukemattomat koodirivit, jotka on muotoiltu niin nerokkaasti, että se pystyi maadoittamaan tiensä Iranin ydinpolttoaineen rikastuslaitokselle Natanzissa, Iranissa, jossa kaasusentrifugit pyörivät kuin pyörivät derviitit erottaen pommilaatuista uraani-235 -isotooppeja mitä runsaampi U-238. Stuxnet tarttui sentrifugia käyttävän koneen hallintalaitteisiin ja herkällä, näkymättömällä toiminnalla desynchronisoi sentrifugien pyörimisnopeudet, aiheuttaen melkein tuhannen niistä tarttumiseen, törmäykseen ja muuten itsensä tuhoamiseen. Natanzin laitos suljettiin väliaikaisesti, ja Iranin yritys hankkia tarpeeksi U-235 ydinaseen rakentamiseksi hidasti asiantuntijoiden arvioiden mukaan kuukausia tai jopa vuosia.

Kysymys siitä, kuka teki Stuxnetin ja joka kohdisti sen Natanziin, on edelleen paljon keskusteltu mysteeri tietotekniikka- ja vakoiluyhteisössä. Mutta alusta lähtien suurin epäilty on ollut Israel, jonka tiedetään olevan avoin käyttämään epätavanomaista taktiikkaa puolustautuakseen sitä vastaan, jota se pitää eksistentiaalisena uhkana. New York Time julkaisi tarinan, joka viittasi Yhdysvaltojen ja Israelin yhteistyöhön Stuxnetissä, mutta Israelin roolia korosti väite, että Stuxnet-matoon haudattu tiedosto sisälsi epäsuoran viittauksen Estheriin, Raamatun sankaritariin taistelussa kansanmurhaiset persialaiset.

Olisiko israelilaiset olleet tarpeeksi typerää jättäessään niin räikeän allekirjoituksen heidän kirjoituksestaan? Cyber-aseet puhdistetaan yleensä kaikista tunnistemerkeistä - terroristin "pommista ilman palautusosoitetta" -, joten ei ole varmaa paikkaa, johon kohdistua vastatoimia. Miksi Israel laittaa allekirjoituksensa kybervirukseen?

Toisaalta, oliko allekirjoitus yritys kertoa israelilaisia? Toisaalta, oliko mahdollista, että israelilaiset olivat todella istuttaneet sen toivoen, että se johtaisi johtopäätökseen, että joku muu oli rakentanut sen ja yrittänyt kiinnittää ne niihin?

Kun olet tekemisissä virtuaalisen vakoilun kanssa, ei oikeastaan ole mitään keinoa tietää varmasti kuka mitä teki.

Ellet ole Richard Clarke.

"Mielestäni on melko selvää, että Yhdysvaltain hallitus teki Stuxnet-hyökkäyksen", hän sanoi rauhallisesti.

Tämä on melko hämmästyttävä lausunto jokaiselta hänen asemastaan.

”Yksin vai Israelin kanssa?” Kysyin.

”Mielestäni siinä oli pieni Israelin rooli. Israel on saattanut tarjota esimerkiksi testisängyn. Mutta uskon, että Yhdysvaltain hallitus teki hyökkäyksen, ja uskon, että hyökkäys todisti sen, mitä sanoin kirjassa (joka ilmestyi ennen hyökkäystä tiedossa), eli voit aiheuttaa oikeita laitteita - todellista laitteistoa maailmassa, todellisessa tilassa, ei kyberavaruudessa - räjähtää. "

Eikö Clarke ole tulossa oikealle ja sanonut, että olemme tehneet pimeän sodan?

"Jos menimme sisään dronilla ja tiputimme tuhat sentrifugia, se on sodan tekoa", sanoin. "Mutta jos menemme sisään Stuxnetin kanssa ja lyödä tuhat sentrifugia, mikä se on?"

"No, " Clarke vastasi tasaisesti, "se on peitelty toiminta. Ja Yhdysvaltain hallitus on toisen maailmansodan päättymisestä lähtien, ennen sitä, sitoutunut peiteltyyn toimintaan. Jos Yhdysvaltain hallitus teki Stuxnetin, se oli mielestäni peitetyn toiminnan alainen, jonka presidentti antoi tiedustelulain nojalla valtuuksiensa nojalla. Nyt kun sotatoiminta on sotatoiminta ja milloin se on peitelty toiminta?

”Se on oikeudellinen kysymys. Yhdysvaltain lainsäädännössä se on peitelty toiminta, kun presidentti sanoo sen olevan peitelty. Luulen, että jos olet peitetyn toiminnan vastaanottavassa päässä, se on sodan tekoa. ”

Kun lähetin postituksen Valkoiselle talolle kommenttia varten, sain vastauksen: “Olet todennäköisesti tietoinen siitä, ettemme kommentoi turvaluokiteltuja tiedusteluasioita.” Ei kieltämistä. Mutta en todellakaan ole vahvistus. Joten mihin Clarke perustaa päätelmänsä?

Yksi syy uskoa, että Stuxnet-hyökkäys tehtiin Yhdysvalloissa, Clarke sanoo, "oli se, että tuntui siltä, että Washingtonin lakimiestiimi oli kirjoittanut tai hallinnoinut sitä."

”Mikä saa sinut sanomaan sen?” Kysyin.

”No, ensinnäkin, olen käynyt läpi paljon tapaamisia Washingtonin [hallituksen / Pentagonin / CIA / NSA-tyyppisen] lakimiesten kanssa, jotka ovat käyneet läpi peiteltyjä toimia koskevia ehdotuksia. Ja tiedän mitä lakimiehet tekevät.

”Lakimiehet haluavat varmistaa, että he rajoittavat suuresti kanteen vaikutuksia. Joten siitä ei aiheudu vakuusvahinkoja. ”Hän viittaa oikeudellisiin huolenaiheisiin aseellisten selkkausten laista, joka on kansainvälinen säännöstö, jonka tarkoituksena on minimoida siviiliuhrit, joita Yhdysvaltain hallituksen lakimiehet pyrkivät seuraamaan useimmissa tapauksissa.

Clarke kuvaa käymällä minua läpi tapaa, jolla Stuxnet vei Iranin sentrifugit.

“Mitä tämä uskomaton Stuxnet-asia tekee? Heti kun se saapuu verkkoon ja herää, se varmistaa, että se on oikeassa verkossa sanomalla: "Olenko verkossa, jolla on SCADA (valvonta- ja tiedonhankinta) -ohjelmiston ohjausjärjestelmä?" 'Joo.' Toinen kysymys: "Käyttääkö se Siemensiä [saksalainen Iranin tehtaan valvonnan valmistaja]?" 'Joo.' Kolmas kysymys: "Käyttääkö se Siemens 7 -sovellusta [ohjelmistojen ohjauspaketin tyylilaji]?" 'Joo.' Neljäs kysymys: "Koskeeko tämä ohjelmisto yhden toisen moottorin valmistamaa sähkömoottoria?" "Hän keskeyttää.

”No, jos vastaus tähän oli” kyllä ”, oli vain yksi paikka, missä se voi olla. Natanzin.”

"On kuitenkin ilmoitettu, että se on mennyt löysäksi", sanoin, että Stuxnet-matoja ilmeni kaikkialla kybermaailmassa. Jolle Clarke on kiehtova vastaus:

"Se löystyi, koska tapahtui virhe", hän sanoo. "Minulle on selvää, että lakimiehet menivät sen yli ja antoivat sille, mitä IT-liiketoiminnassa kutsutaan TTL: ksi."

"Mikä tuo on?"

”Jos näit Blade Runnerin [jossa tekoälyn androideille annettiin rajoitettu elinikä -“ aika kuolla ”], se on” aika elää ”.” Tee työ, tee itsemurha ja katoa. Ei enää vaurioita, vakuuksia tai muuta.

"Joten Stuxnetiin oli rakennettu TTL", hän sanoo [välttääkseen rikkoa kansainvälistä lakia vahingoista, sanoen Iranin sähköverkkoon]. Ja jotenkin se ei toiminut. ”

"Miksi se ei olisi toiminut?"

”TTL ei toimi päivämäärällä tietokoneellasi. No, jos olet Kiinassa tai Iranissa tai jossain muualla, jossa käytät bootleg-ohjelmistoja, joista et ole maksanut, tietokoneesi päivämäärä voi olla vuosi 1998 tai jotain muuta, koska muuten käynnistysohjelman 30 päivän TTL-ohjelmisto vanhenee.

"Joten se on yksi teoria", Clarke jatkaa. ”Mutta joka tapauksessa, olet oikeassa, se pääsi ulos. Ja se kulki ympäri maailmaa ja tarttui paljon asioita, mutta ei tehnyt mitään vahinkoa, koska joka kerta kun heräsi tietokoneessa, se kysyi itseltään nämä neljä kysymystä. Ellei sinulla ollut uraanin ydinsentrifugia, se ei saanut satuttaa sinua. ”

"Joten se ei ole enää uhka?"

"Mutta sinulla on se nyt, ja jos olet tietokonetietokiekko, voit ottaa sen erikseen ja voit sanoa:" Voi, vaihdetaanko tämä täällä, vaihdetaan se tuonne. " Nyt minulla on todella hienostunut ase. Joten tuhansilla ihmisillä ympäri maailmaa on se ja pelaavat sen kanssa. Ja jos olen oikeassa, Yhdysvaltain paras verkkoasema on koskaan kehittänyt, se antoi sitten maailmalle ilmaiseksi. ”

Clarken visio on nykyaikaisesta teknologisesta painajaisesta, joka heijastaa Yhdysvaltoja tohtori Frankensteiniksi. Hänen tieteellinen nero on luonut miljoonia potentiaalisia hirviöitä ympäri maailmaa. Mutta Clarke on entistä huolestuneempi "virallisista" hakkereista, kuten sellaisista, joiden uskotaan olevan Kiinan palveluksessa.

"Aion sanoa jotain, joka ihmisten mielestä on liioittelua, mutta mielestäni todisteet ovat melko vahvoja", hän sanoo. "Kiina on jo tunkeutunut jokaiseen Yhdysvaltojen suuryritykseen."

"Mitä?"

”Ison-Britannian hallitus todella sanoi [jotain vastaavaa] omasta maastaan. ”

Clarke väittää esimerkiksi, että seuraavan sukupolven hävittäjäpommittajamme F-35: n valmistajaan on tunkeutunut ja F-35-yksityiskohdat varastettu. Ja älä aloita häntä aloittamaan sirujen, reitittimien ja laitteistojen toimitusketjussamme, joita tuomme kiinalaisilta ja muilta ulkomaisilta toimittajilta ja mitä niihin voidaan implantoida - "logiikkapommit", ansaovet ja "troijalaiset", kaikki valmiina aktivoitumaan. komennossa, joten emme tiedä, mikä meitä osui. Tai mikä on jo lyö meitä.

”Suurin pelkoni”, Clarke sanoo, ”on se, että sen sijaan, että järjestäisimme cyber-Pearl Harbor -tapahtuman, meillä on sen sijaan tämä tuhannen leikkauksen kuolema. Missä menetämme kilpailukykymme, koska kiinalaiset varastavat kaiken tutkimuksen ja kehityksen. Ja emme koskaan oikein näe yhtä tapahtumaa, joka saa meidät tekemään jotain sen suhteen. Että se on aina hieman alle kipurajan. Se yritys Yhdysvaltojen jälkeen kuluttaa miljoonia, satoja miljoonia, joissakin tapauksissa miljardeja dollareita tutkimukseen ja kehitykseen, ja tämä tieto menee ilmaiseksi Kiinaan .... Jonkin ajan kuluttua et voi kilpailla. ”

Mutta Clarken huolet ylittävät menetetyn immateriaalioikeuden kustannukset. Hän ennakoi armeijan menetyksen. Sanotaan, että oli olemassa toinenkin vastakkainasettelu, kuten vuonna 1996, kun presidentti Clinton kiirehti kaksi kantaja-aluksen laivastoa Taiwanin salmelle varoittaakseen Kiinaa Taiwanin hyökkäyksestä. Clarke, jonka mukaan on tapahtunut sotapelejä juuri tällaisesta herätetystä vastakkainasettelusta, uskoo nyt, että saatamme joutua luopumaan sellaisen roolin pelaamisesta pelkääessämme, että kantajaryhmän puolustuksemme voivat sokeaa ja halvaantuneita Kiinan kyberinterventiolla. (Hän mainitsee äskettäisen sotapelin, joka julkaistiin vaikutusvaltaisessa sotilastrategialehdessä nimeltä Orbis nimeltään ”Kuinka Yhdysvallat menetti merisotaan vuonna 2015.”)

Keskustelu Clarken kanssa tarjoaa katsauksen upouuteen geopoliittiseen peliin, vaaralliseen ja pelottavaan uuteen paradigmaan. Stuxnetin kaltaisten "aseistettujen haittaohjelmien" tullessa kaikki aikaisemmat sotilaalliset ja paljon diplomaattista strategiaa on harkittava kattavasti - ja aika on loppumassa.

Jätin Clarken toimistosta tunteen, että olemme tällä hetkellä hyvin samankaltaisia kuin kesällä 2001, jolloin Clarke antoi viimeisen kauhean varoituksen. "Pari ihmistä on merkinnyt minua Cassandraksi", Clarke sanoo. ”Ja olen palannut takaisin ja lukenut mytologiani Cassandrasta. Ja miten luin mytologiaa, on melko selvää, että Cassandra oli oikeassa. ”

Toimittajan huomautus, 23. maaliskuuta 2012: Tätä tarinaa on muokattu selventämään, että Natanzin laitos suljettiin vain väliaikaisesti ja että nimeen Esther viitattiin vain epäsuorasti Stuxnet-matossa.